2025/9/22記載

※今後、新しい乗っ取り手法が出現した際は、こちらのページに追記していきます

乗っ取り犯の手口や小泉の考える対応策、さらに、対応方法の手順解説を動画でも説明しております。

ご覧いただければ幸いです

↓

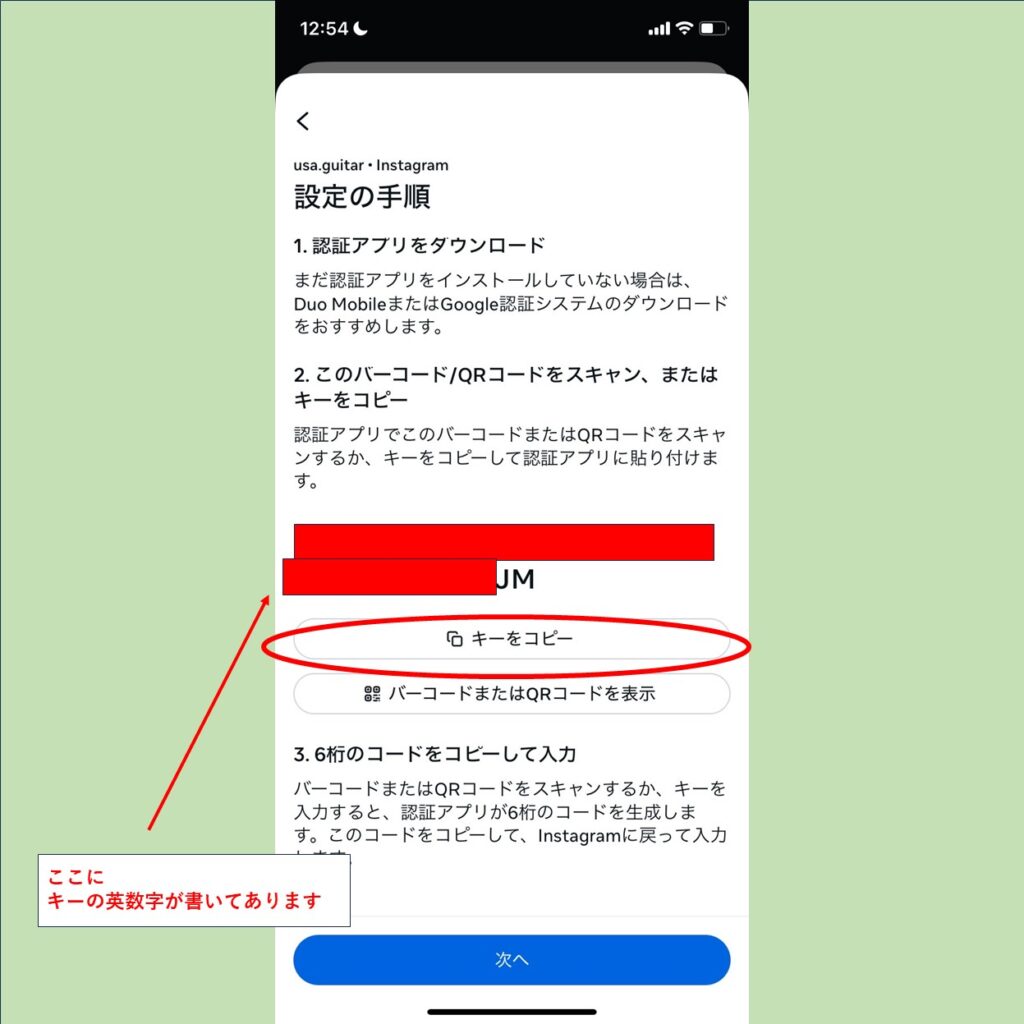

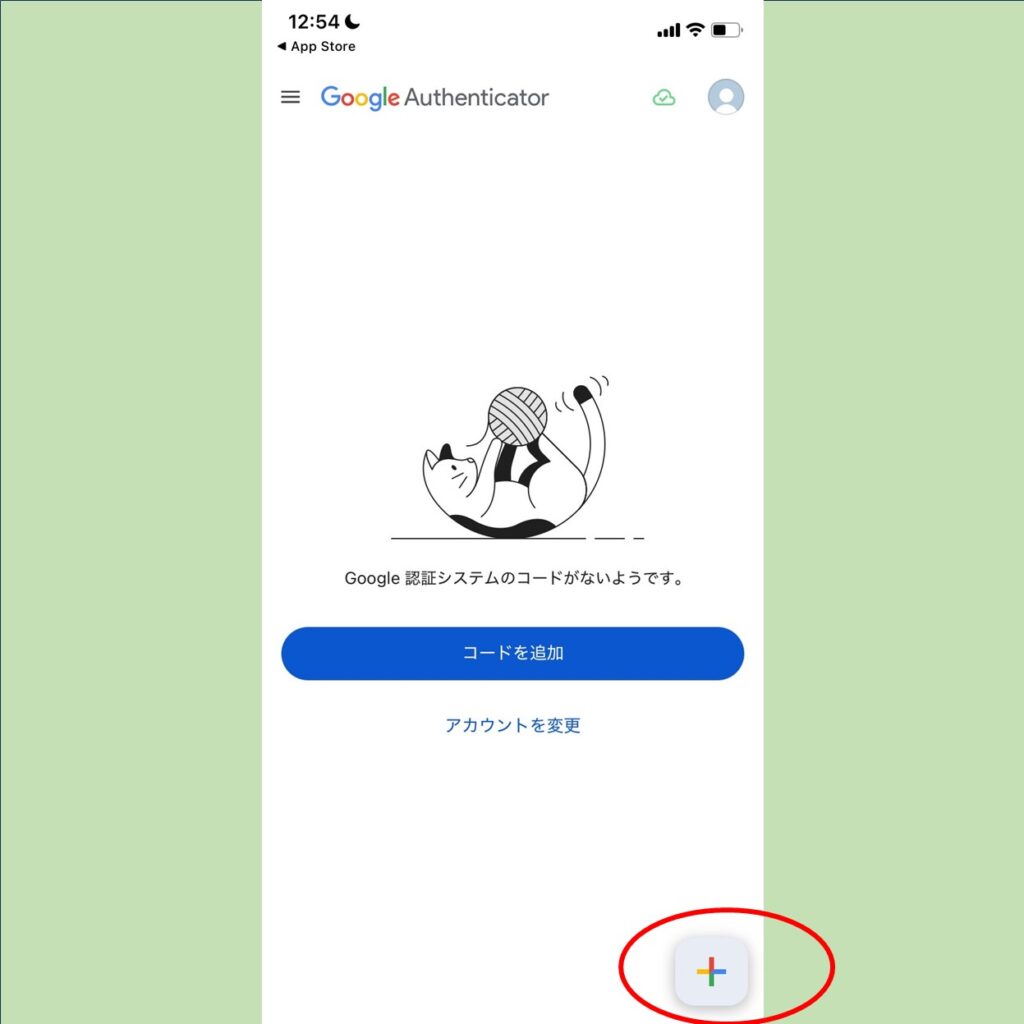

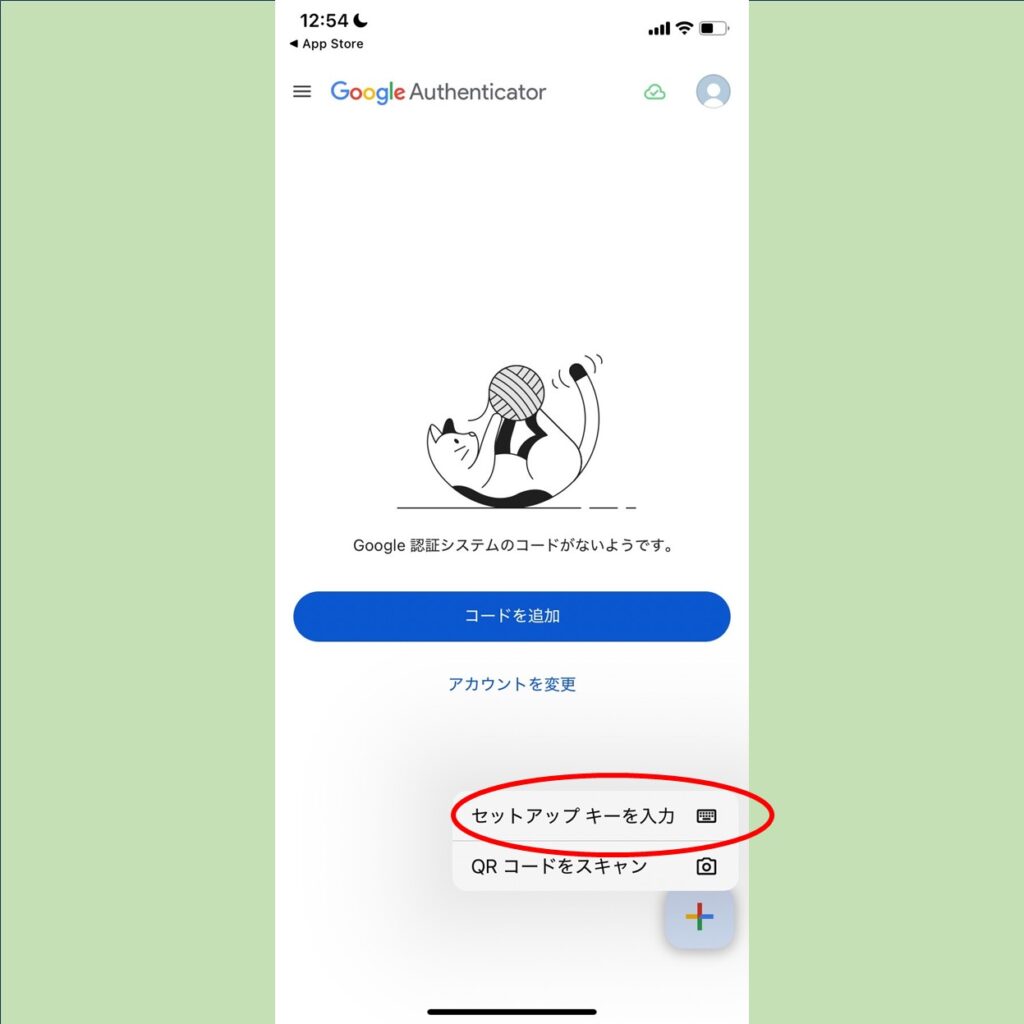

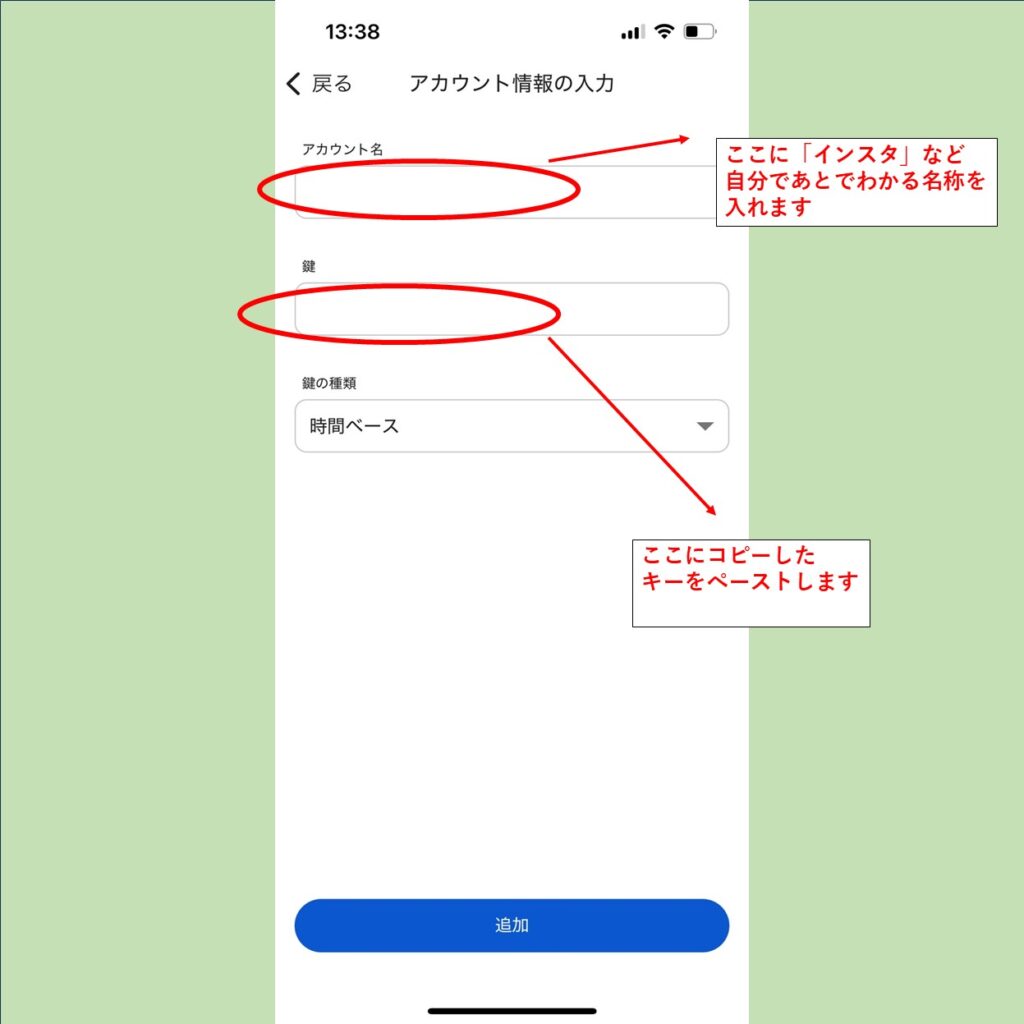

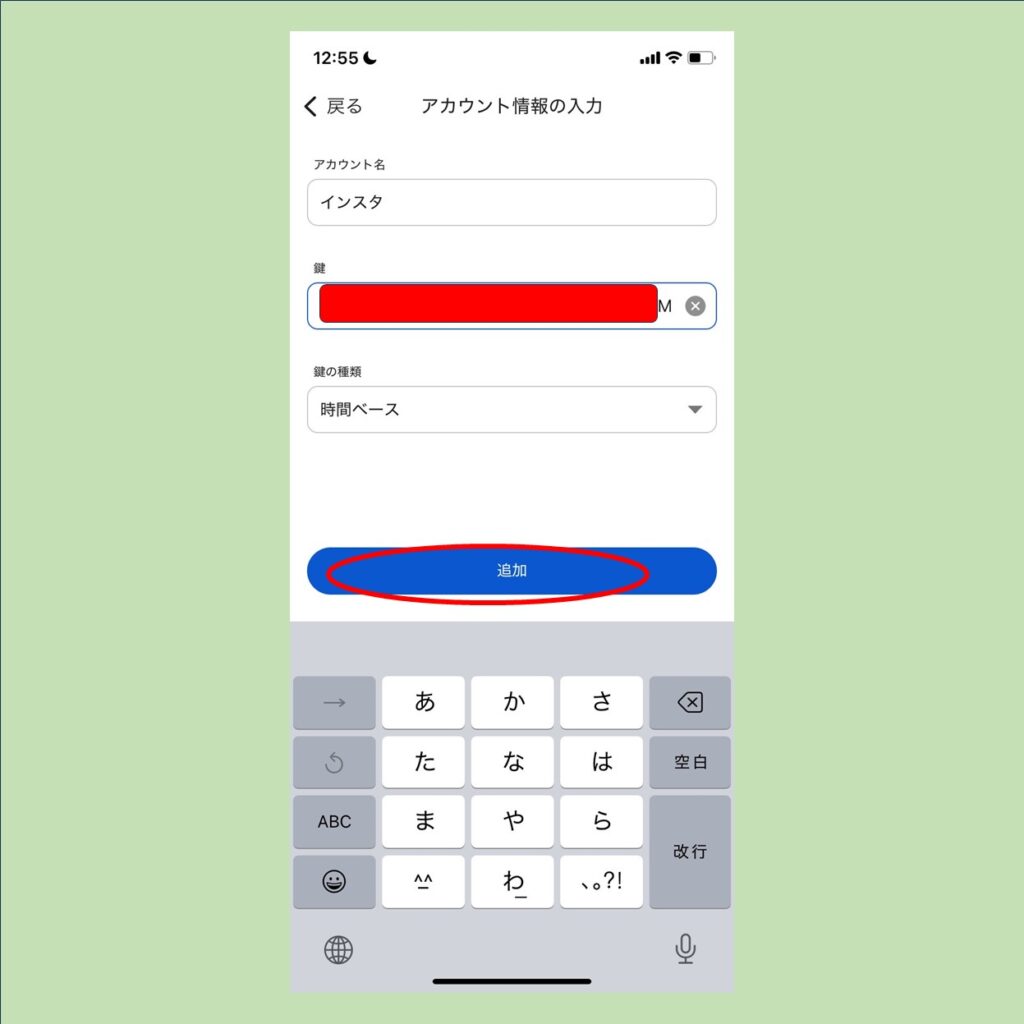

以下、画像で設定方法を手順として記載いたします

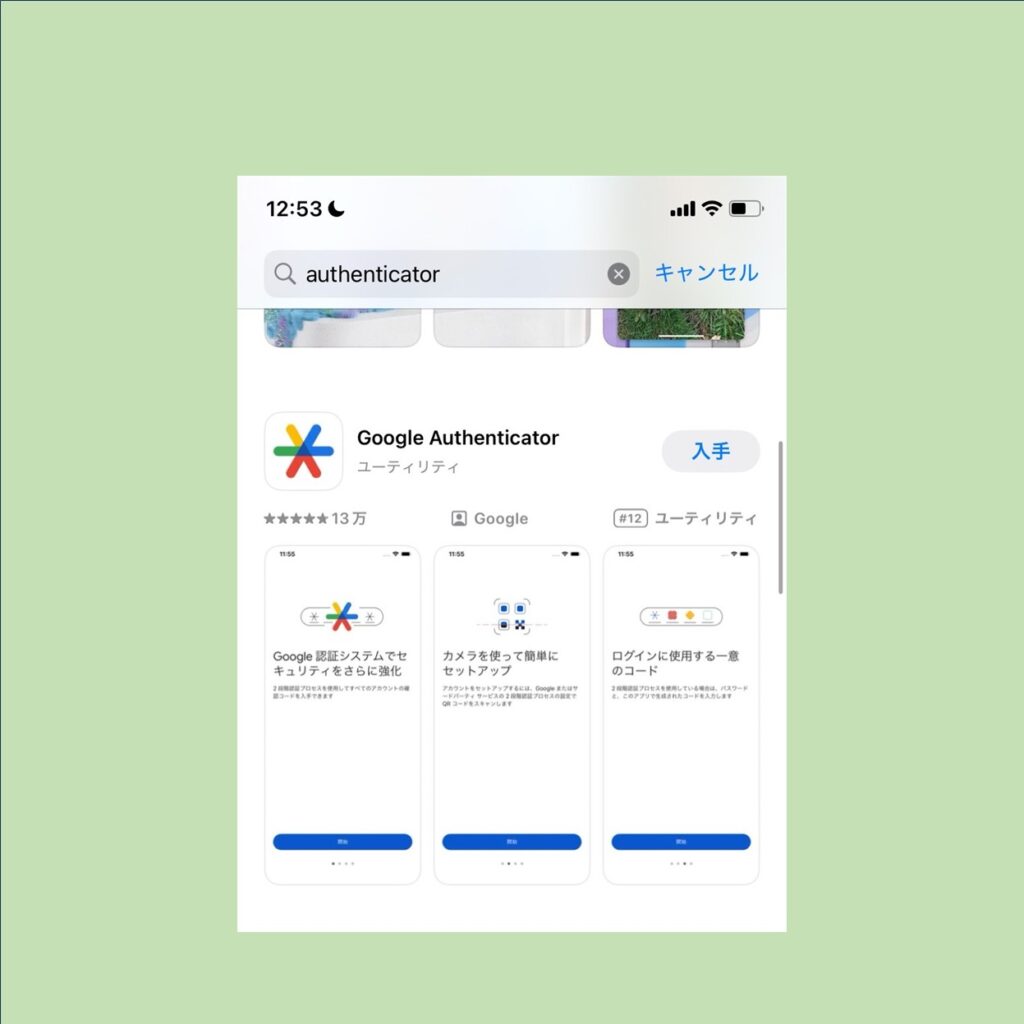

①グーグルオーセンティケーターのアプリインストール

↑

このアプリです。

「グーグルオーセンティケーター」と読むそうです

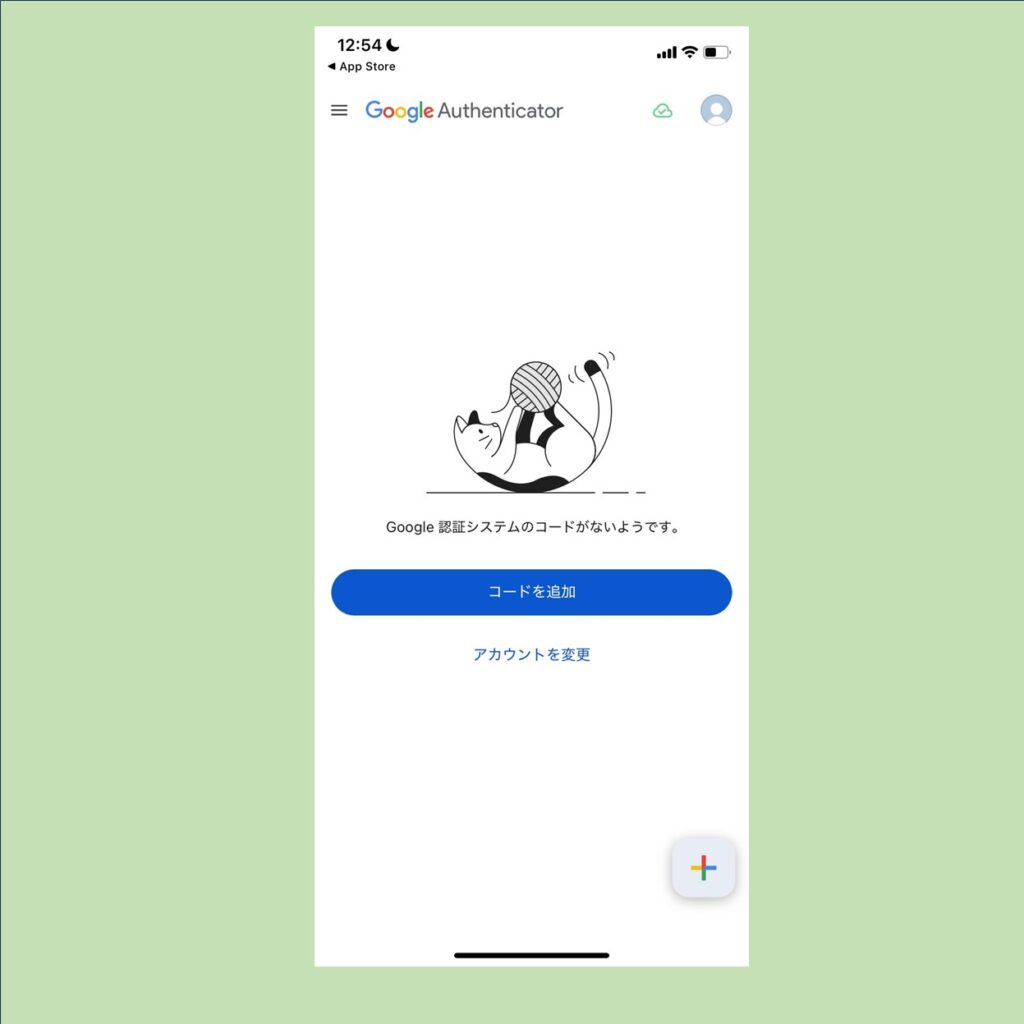

↑

スマホにGOOGLEがログインしていると、既存のGOOGLEアカウント(GMAIL)でログインできます

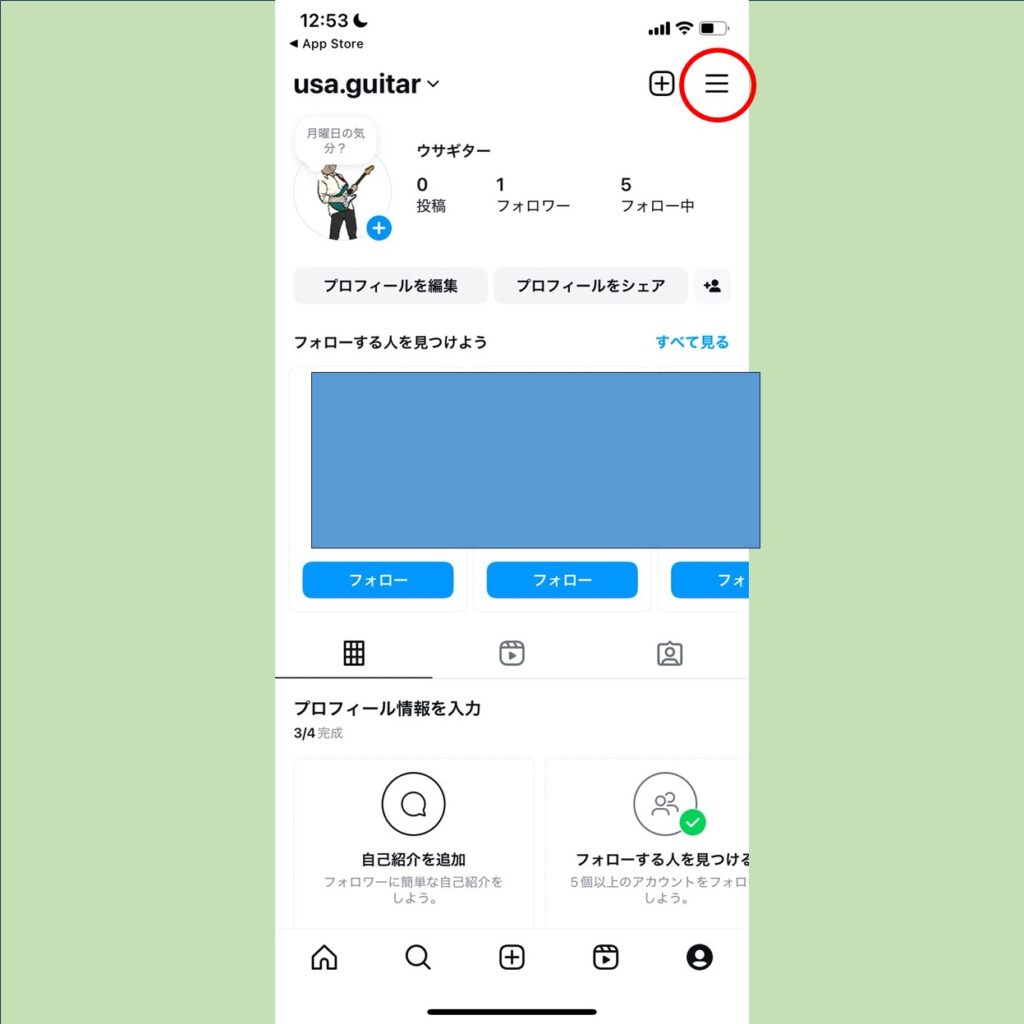

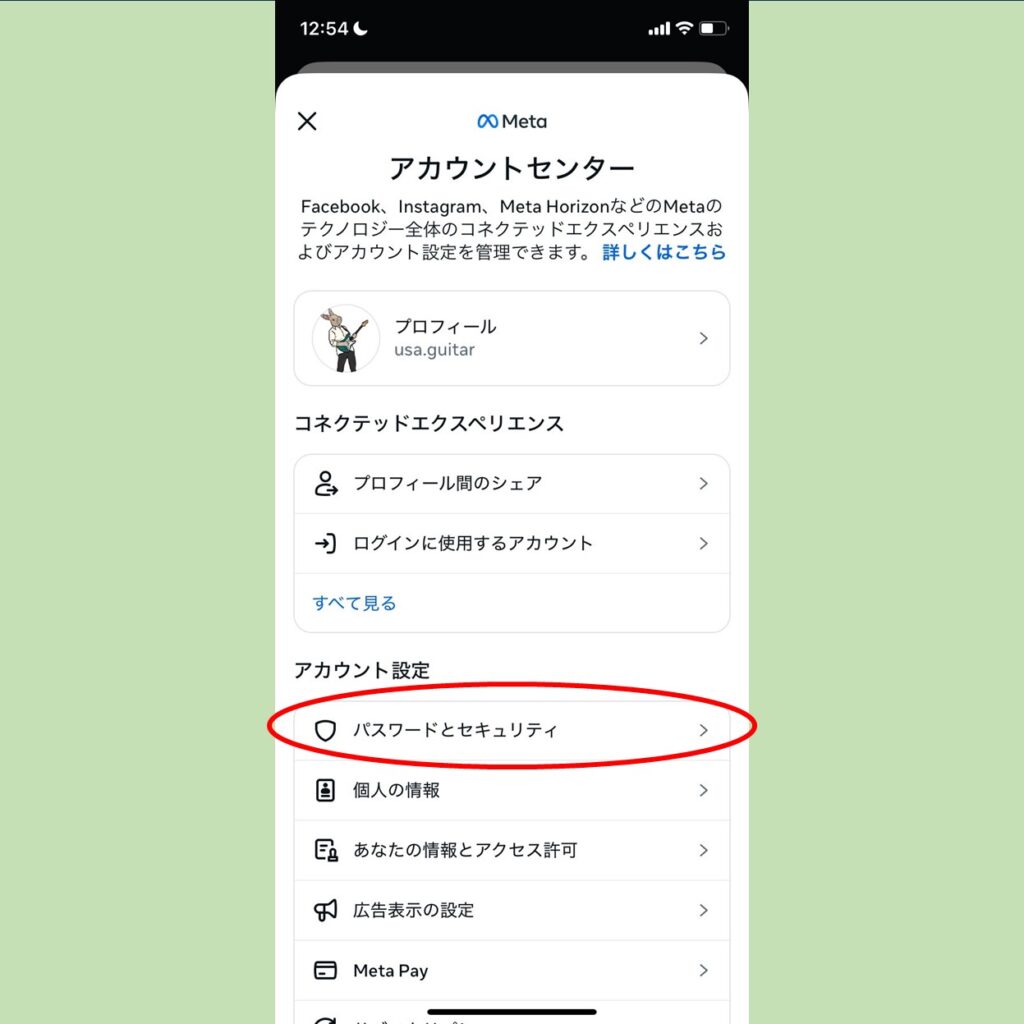

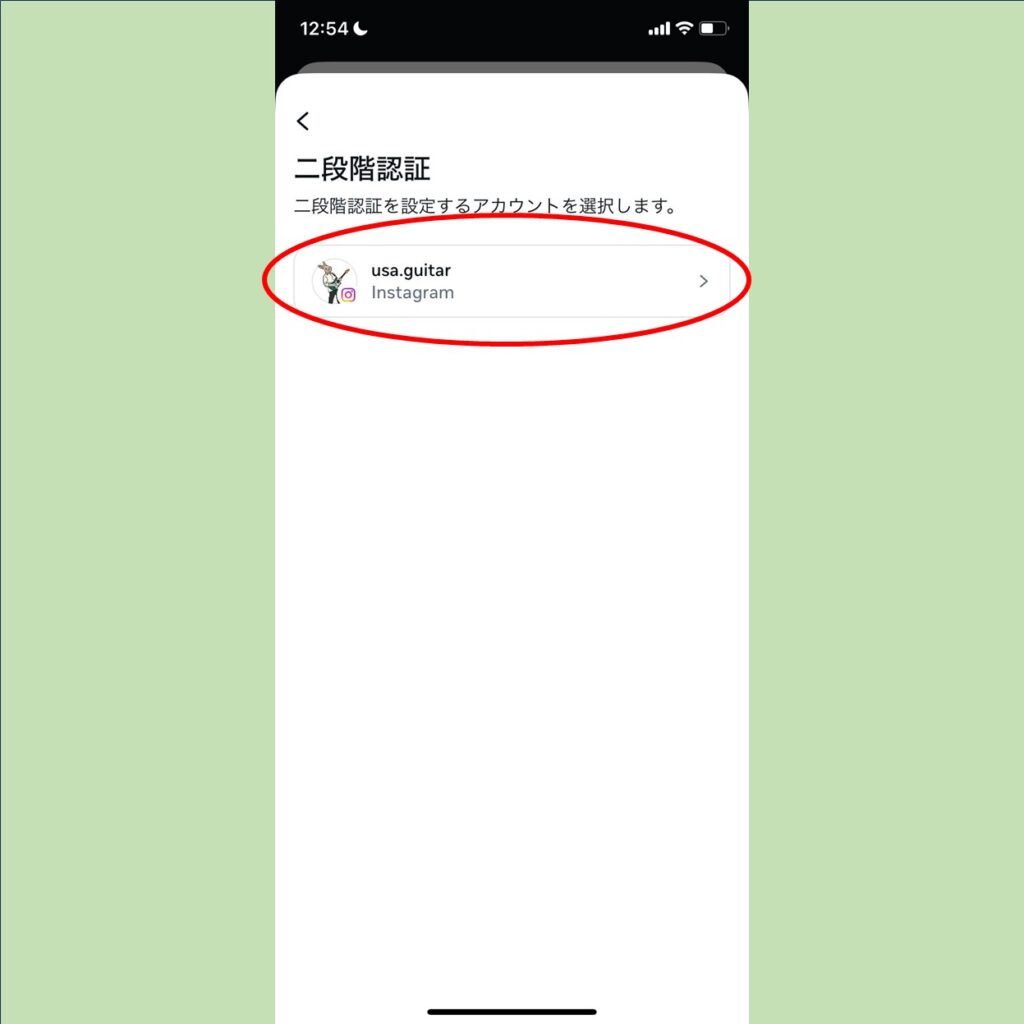

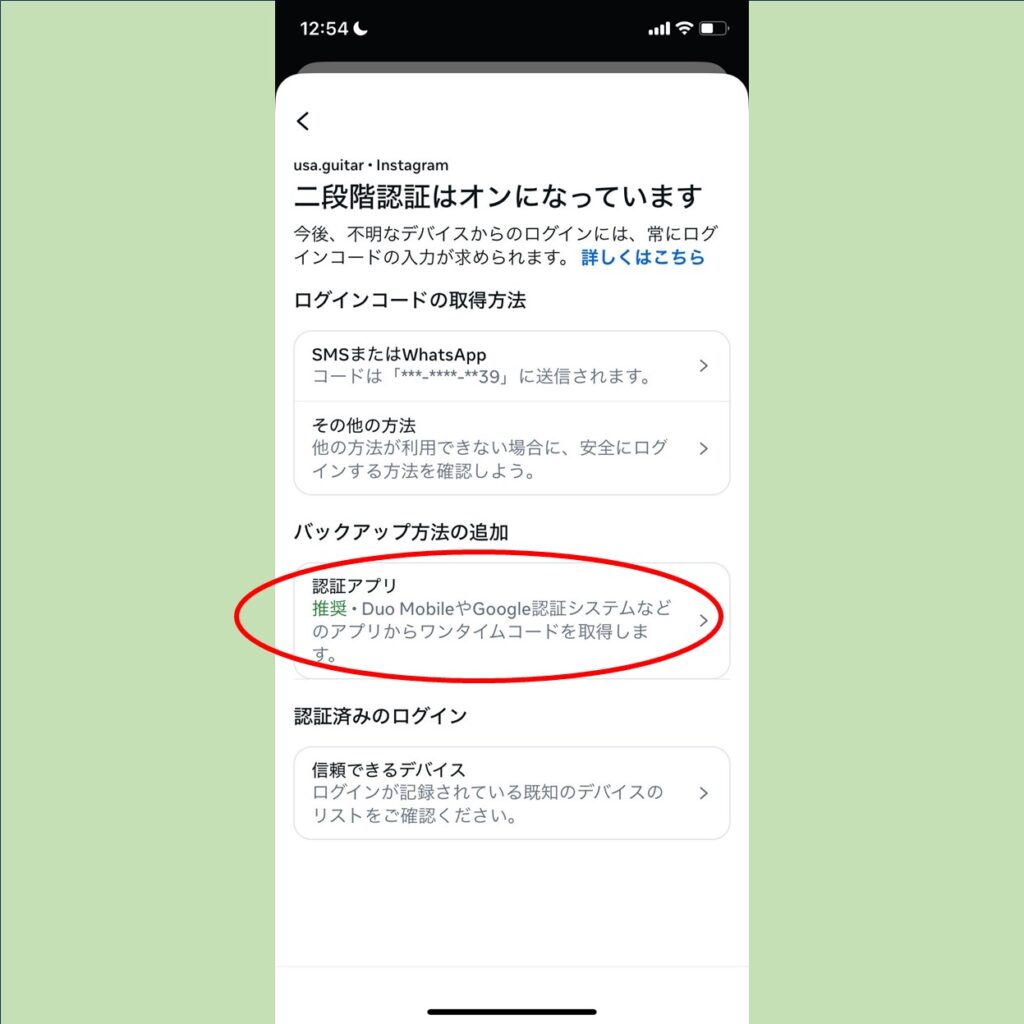

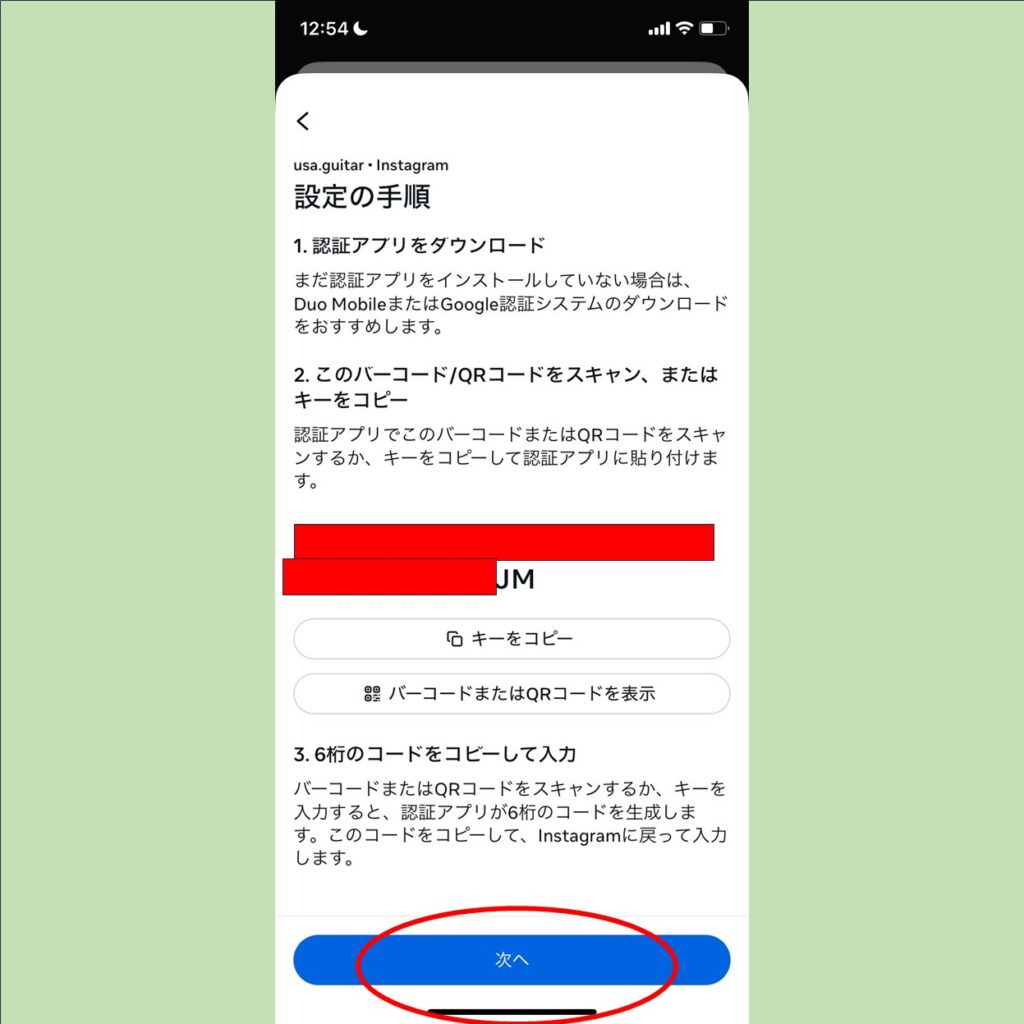

②オーセンティケーターを開いたまま、インスタの設定画面を開く

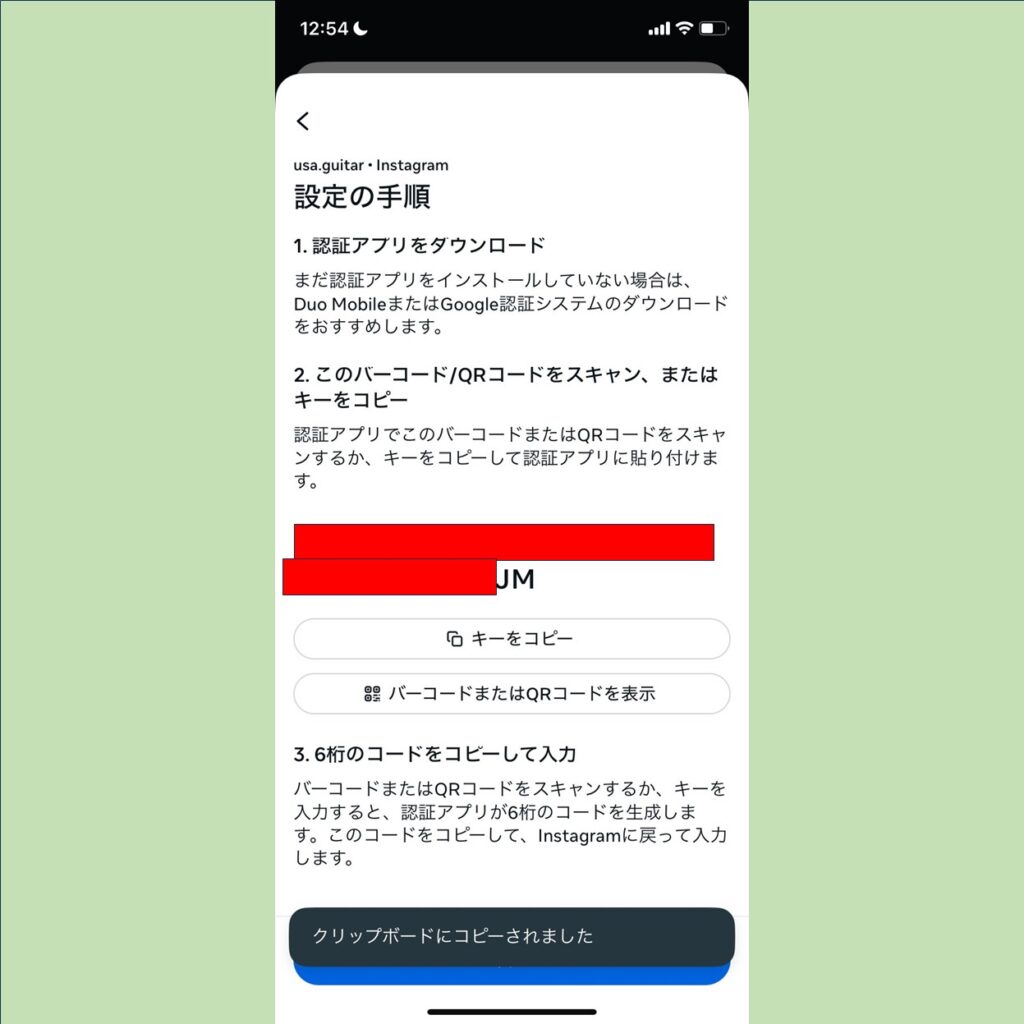

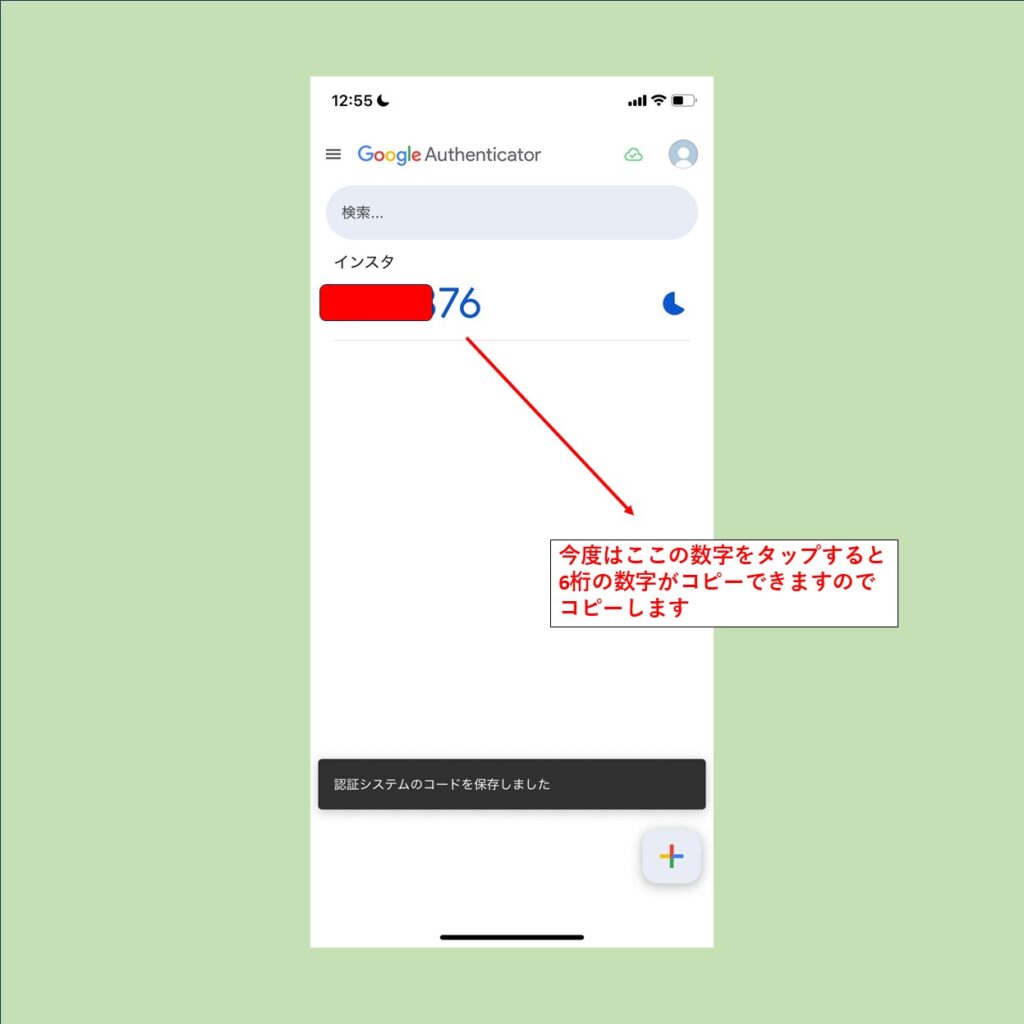

③インスタを開いたまま、再度オーセンティケーターを開く

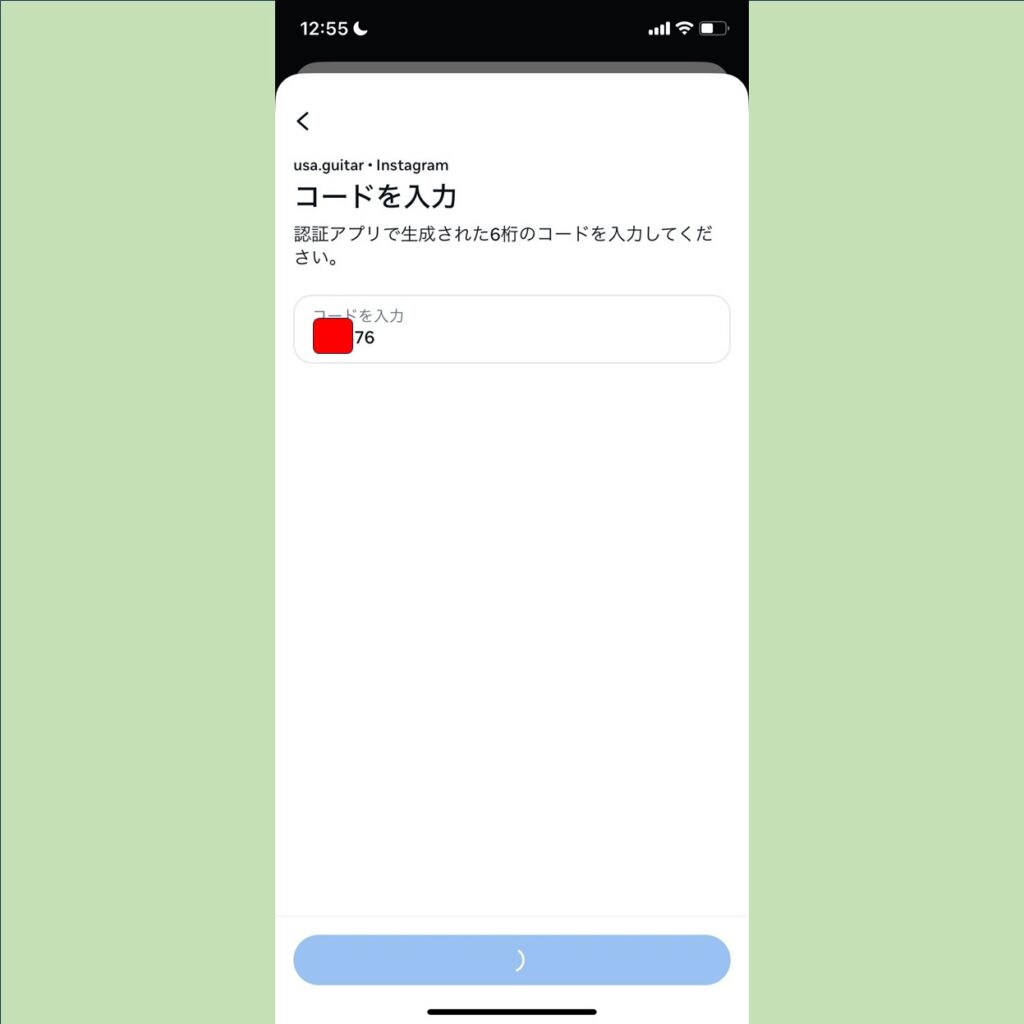

④再度インスタへ戻る

↑

ここにオーセンティケーターでコピーした6桁の数字を貼り付けます

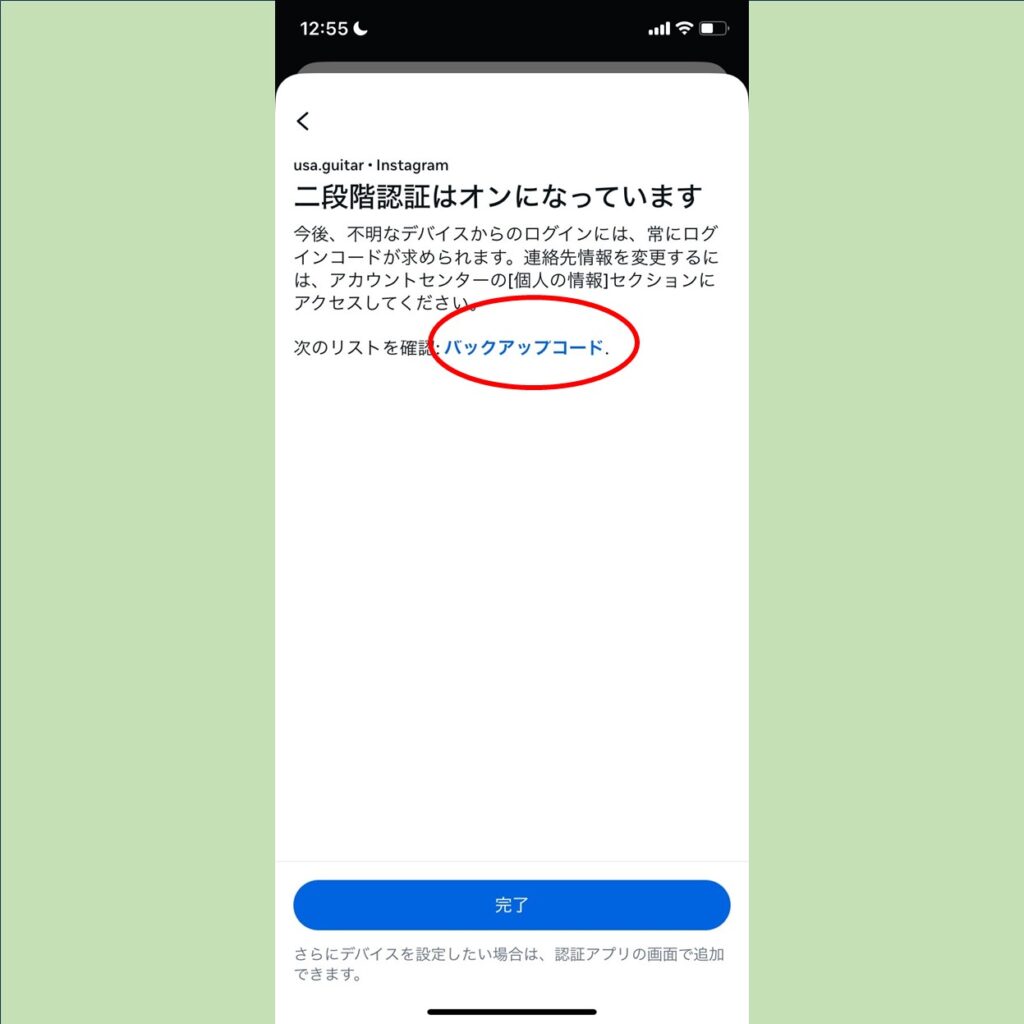

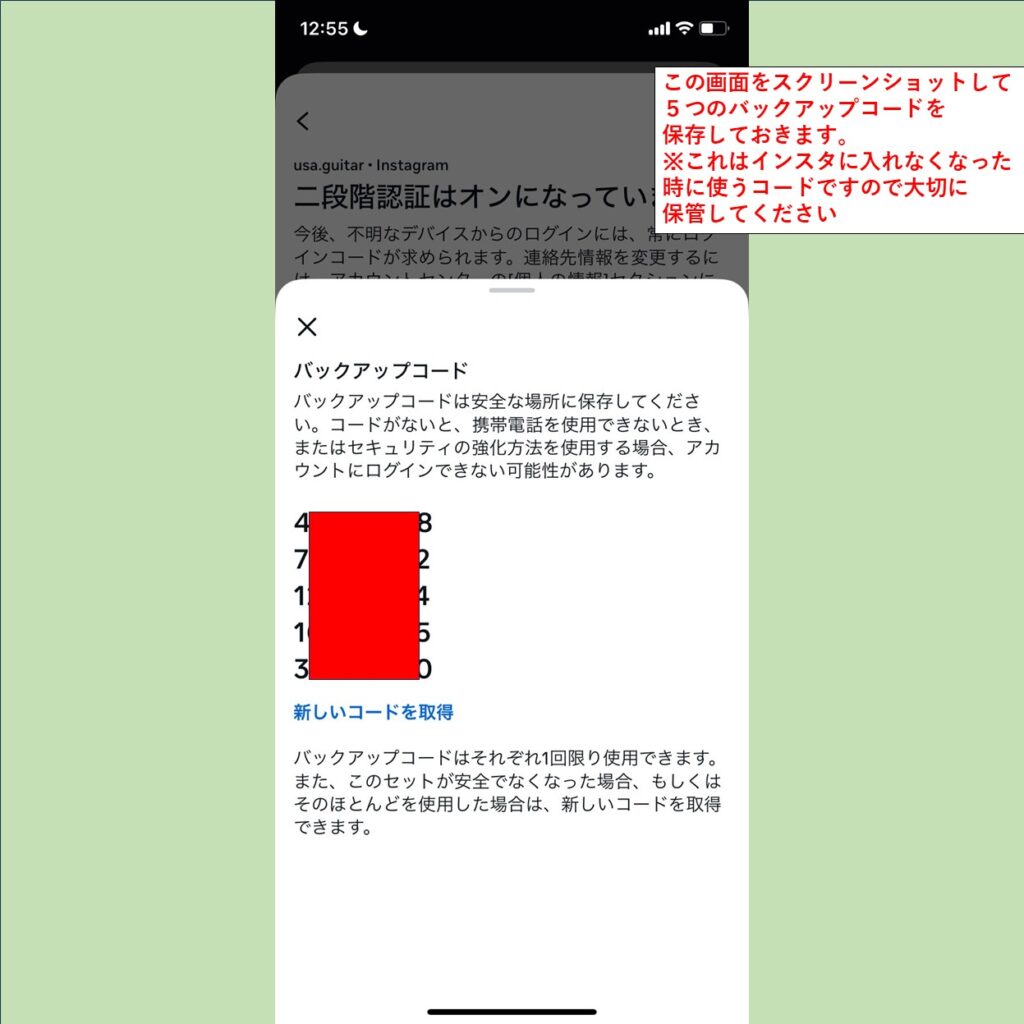

⑤バックアップコードを取得する

つまり「オーセンティケーター」と「バックアップコード」の2つで【二段階認証を確保】するという作戦です。

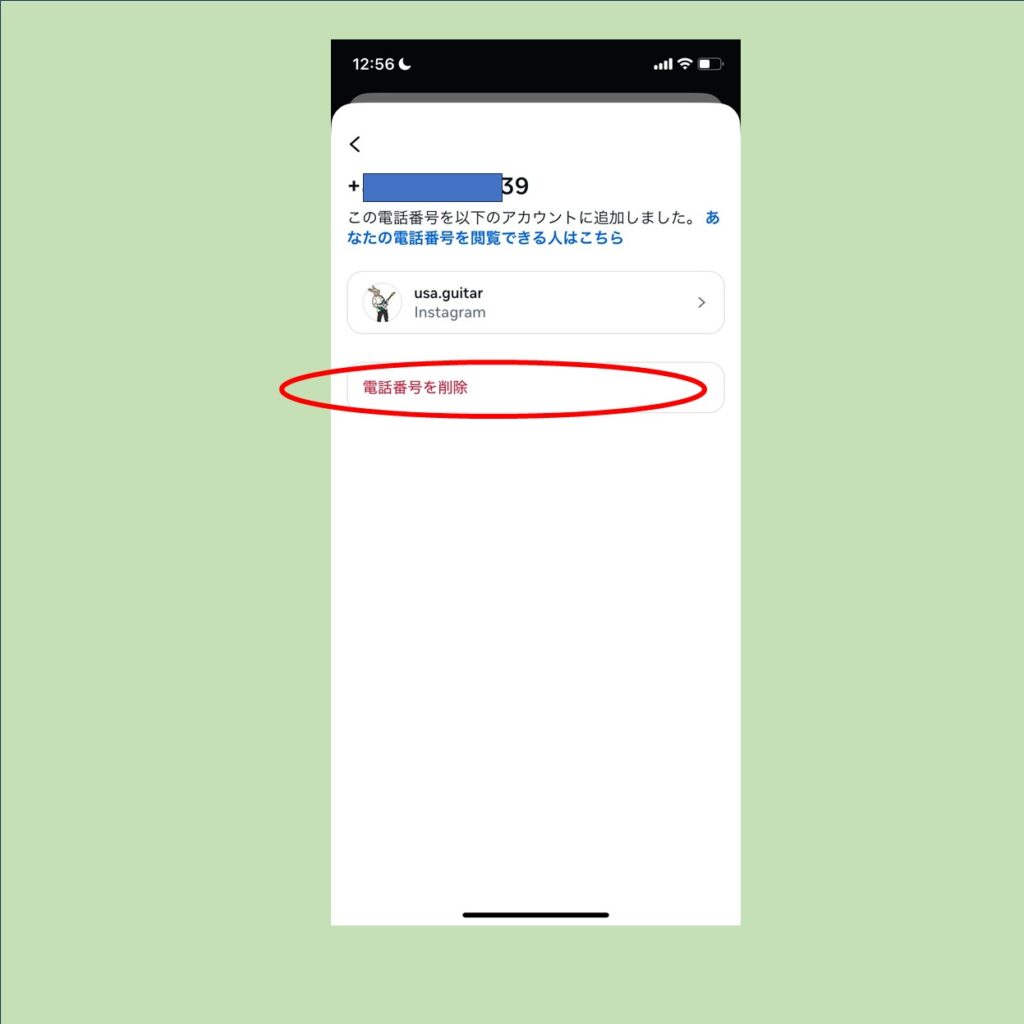

乗っ取り犯が「電話番号」を人質にしてインスタを乗っ取るという手法のため、ここからインスタから「そもそも電話番号の情報を削除しておく」という手段をとりたいとおもいます。

ぼくもInstagramの仕組みに精通しているわけでなくてですね、。。

ここらへん、もしかすると、【電話番号を削除するデメリット】があるかもしれないので。。。

不安な方は、まずは小泉までご連絡ください。

乗っ取り予防の完璧な作戦がないため、ベターを優先します。

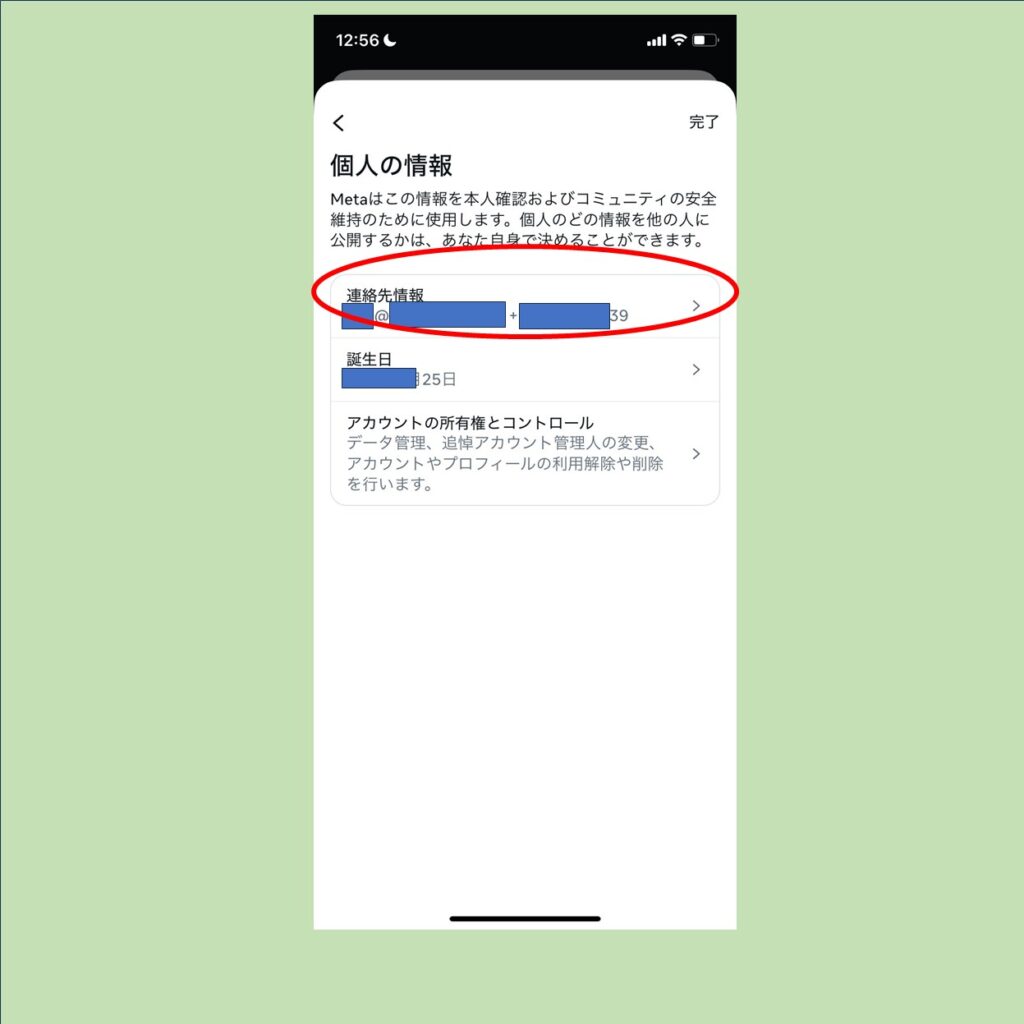

⑥インスタから電話番号を削除する

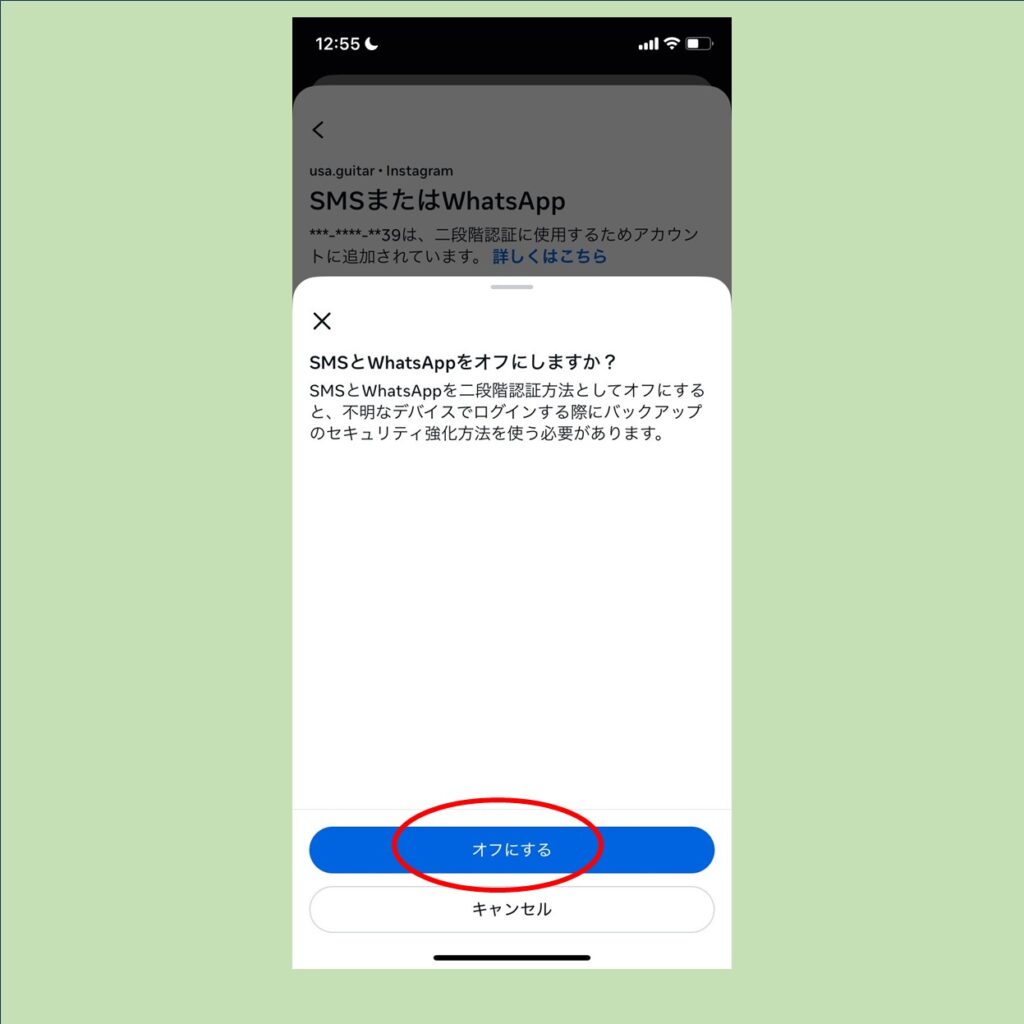

(1)まず電話番号二段階認証を外す

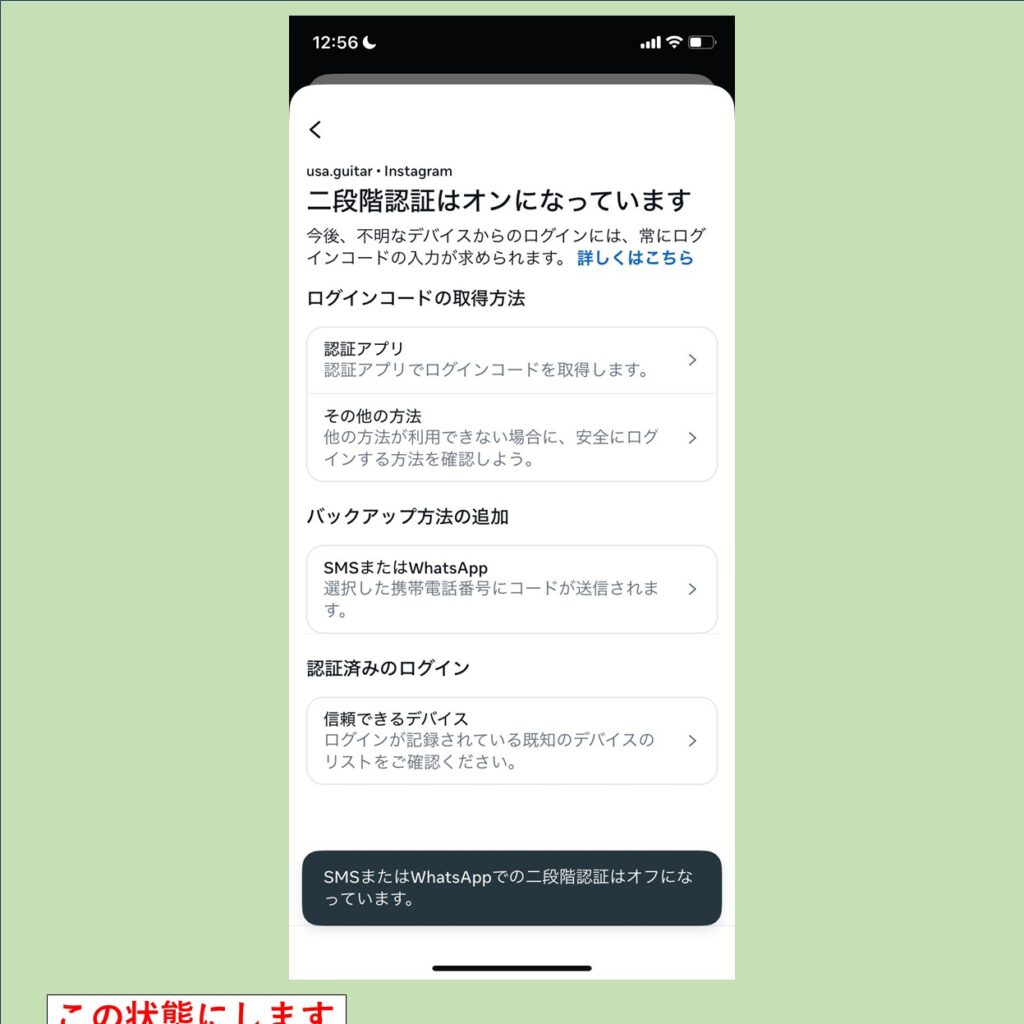

↑この画面の状態が、

「オーセンティケーターとバックアップコードで二段階認証を取る」という状態の画面です。まだ、インスタから電話番号自体は削除できていません。

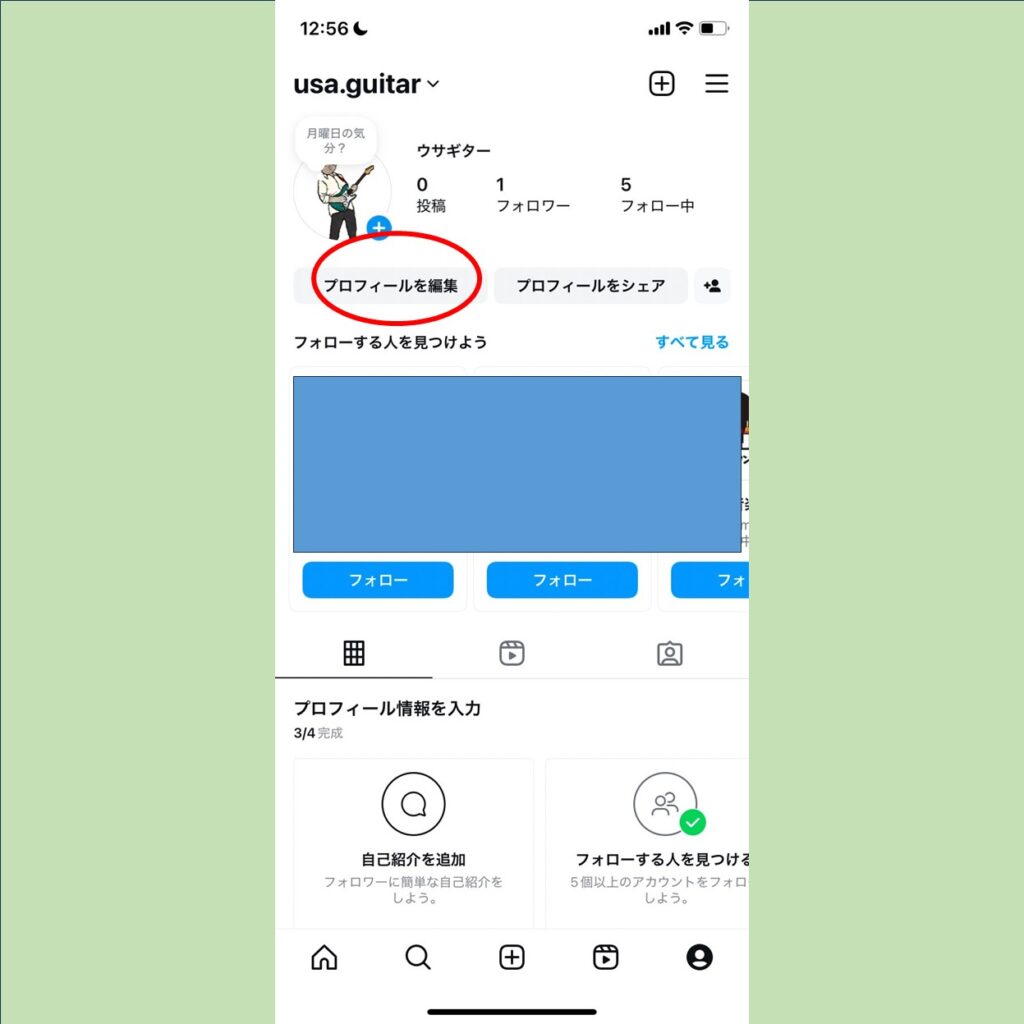

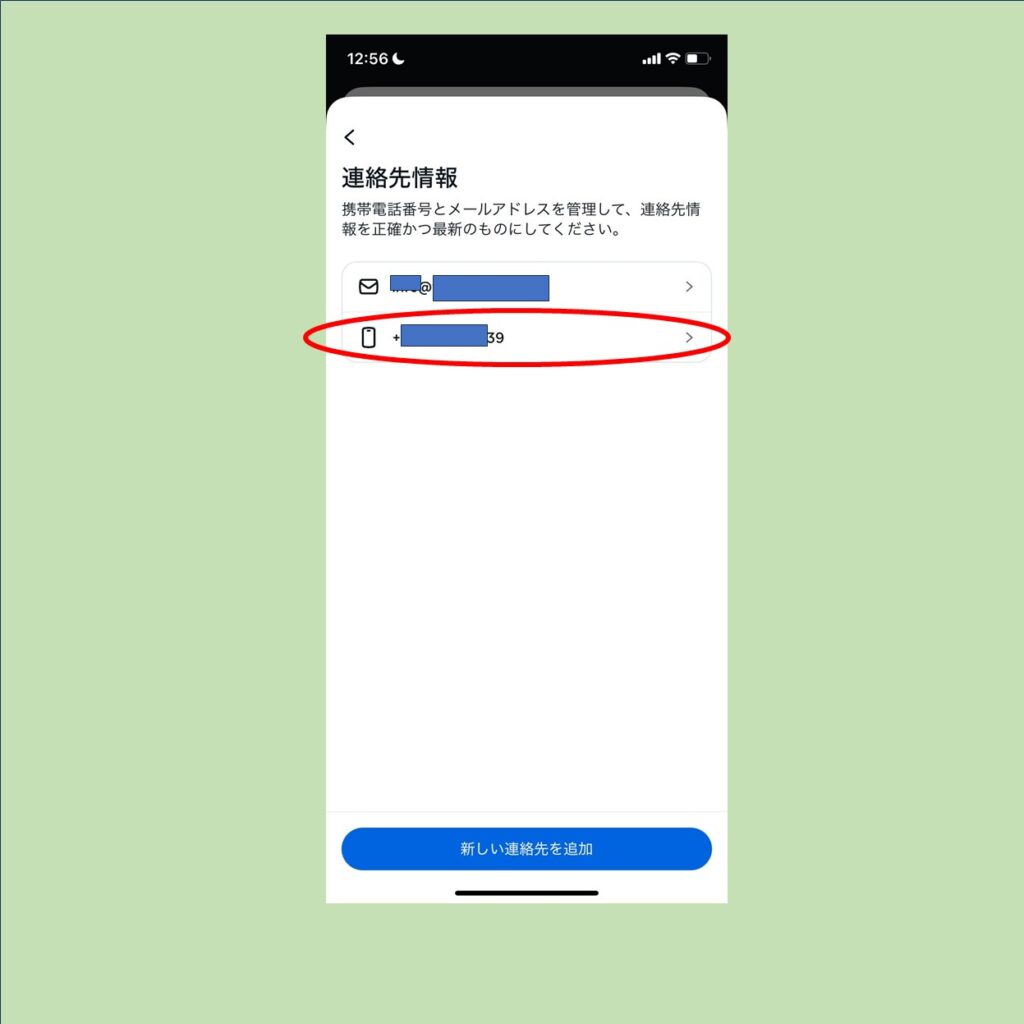

(2)インスタから電話番号を削除する

【重要】

この画面で、「メールアドレス」が追加されていない場合は、まずはじめに「新しい連絡先を追加」でメールアドレスを追加してから電話番号を削除してください!

以上となります

補足事項

チャットGPTに、インスタの乗っ取りの仕組みについて質問してみました。

以下、小泉の質問とチャットGPTの回答です

↓

↓

<小泉の質問>

今回のインスタの乗っ取り犯は、SMS(ショートメールアプリ)の認証コードをハッキングしたような挙動でした。(認証コードが届かなかった)

こんなことが可能なのでしょうか?

せっかくとりもどしましたが、また奪われるという事が繰り返されました。

その後、ワッツアップのアプリで二段階認証を入れたところ、犯人の奪い返しがおさまりました。

これはSMSの認証コードが横取りされていた、ということではないでしょうか?

インスタの乗っ取り犯の手口と仕組みを知っていたら教えてください

<チャットGPTの回答>

●まず結論から:

はい、SMS(ショートメッセージ)で届く認証コードは横取りされ得ます。実際に多くの乗っ取りで「SMS を経由した二段階認証(OTP)が突破されて」アカウントを奪われる手口が使われています。以下に考えられる手口の仕組み、なぜ WhatsApp(認証アプリや別の2段階手段)に切り替えて止まったのか、そして今すぐ取れる対策をわかりやすく整理します。

●どんな方法でSMS認証が横取りされるのか(代表例)

SIMスワップ / 番号の不正移転(Port-out / SIMジャック)

攻撃者が携帯キャリアに対して身分を偽装してあなたの電話番号を別のSIMに移すと、SMSや通話を攻撃者が受け取れます。これでSMS認証コードを受け取られてしまいます。

ウィキペディア

+1

キャリア/ネットワークプロトコルの弱点(SS7など)

電話網の信号系(SS7 等)の脆弱性を悪用して、SMSや通話を傍受・転送する高度な攻撃があります(発生はレアだが実例あり)。

FirstPoint

+1

端末上のマルウェアやSMS転送アプリ

スマホにマルウェアが入り、SMS読み取りや転送の権限を悪用してコードを抜き取るパターン。怪しいアプリを入れた覚えがあるなら要注意です。

フィッシング(SMiShing)やソーシャルエンジニアリング

偽のログイン画面や偽サポートに誘導して認証コードを入力させ、攻撃者がそのコードでログインする方法。

パスワード再利用・漏洩と組み合わせた乗っ取り

既に流出しているパスワードを使ってログインを試み、SMSコードは上の手口で取得する――複合的に使われます。

Check Point Software

●「WhatsAppや認証アプリで2段階にしたら止まった」理由

SMS経由のコードが取られていた場合、SMS以外の二段階(認証アプリのTOTPやハードウェアキー)は攻撃者が簡単には奪えないため、攻撃が効果を失います。つまりあなたのケースはSMS経由でコードが横取りされていた可能性が高いです。認証アプリやセキュリティキーへ切替えることは推奨されている対策です。

Instagramヘルプセンター

+1

●今すぐやるべき優先対策(順序立てて)

Instagram:SMS 2段階をやめて「認証アプリ(Authenticator)」か「セキュリティキー(FIDO / YubiKey等)」を有効にする。 バックアップコードは安全な場所へ保管。

Instagramヘルプセンター

+1

メールアドレスの安全確保:Instagram に登録しているメールのパスワードを変更し、メール自体にも二段階認証を設定。メールが奪われると復旧経路が奪われます。

携帯キャリアに連絡して「ポートアウト(番号移転)」防止策を依頼:キャリア口座に「PIN」「パスワード」「口頭での本人確認強化(Port-out PIN)」を設定。SIMスワップが疑われる場合は警察へ被害届を検討。

Group-IB

+1

端末の調査とクリーン化:怪しいアプリや権限(SMS読み取り、端末管理者など)を確認。必要なら工場出荷状態に戻す(事前にバックアップを)。マルウェアの可能性がある場合は専門家に相談。

パスワードを全サービスで一意にする(パスワードマネージャーの利用):同じパスワードを複数で使っていると一つ破られるだけで連鎖します。

Check Point Software

ログイン履歴・接続済みアプリの確認:Instagram の「ログインアクティビティ」や「連携アプリ」を確認し、不審な端末・アプリをログアウト・解除。

Instagramヘルプセンター

+1

バックアップコード・リカバリ手段の保全:Instagram のバックアップコードを安全な場所に保存(紙でも可)。

可能ならセキュリティキーを導入:物理キーは最も強力な2要素の一つ。

WIRED

●乗っ取りの兆候(見つけたら即対応)

スマホが突然圏外になった/電波が切れる(SIMが移された、SIMスワップの可能性)

キャリアから「SIMが別端末でアクティベートされました」等の通知

身に覚えのないログイン通知やパスワード変更メール

自分の知らない端末でのログイン履歴(Instagramの「ログインアクティビティ」参照)

被害を受けた後の通報・証拠保存

キャリアに連絡 → 番号の不正移転の有無を確認・拒否措置を依頼。

Instagram(Meta)に不正アクセスの報告とアカウント保護の申請。

金銭被害や重大な個人情報漏えいがあれば警察へ被害届。キャリアのやり取り記録やスクリーンショットを保存しておくと良いです。

●補足(なぜSMSは脆弱と言われるか)

SMSは本来「電話網の信号」を利用する仕組みであり、携帯事業者の手続きや古いプロトコル(SS7等)の弱点など、複数のレイヤーで攻撃可能なため。業界でも「SMSは最良の2FAではない」とされ、認証アプリやFIDO(パスキー・セキュリティキー)が推奨されています。